Windows 实战-evtx 文件分析--笔记

Windows 取证--evtx日志文件_c++ evtsubscribe 订阅 windows安全日志-CSDN博客

一.evtx日志文件是什么

从 Windows NT 6.0(也就是 Windows Vista 和 Windows Server 2008)开始,微软引入了一种全新的日志文件格式,称为 evtx。这种格式取代了之前 Windows 系统中使用的 evt 格式。

1、将黑客成功登录系统所使用的IP地址作为Flag值提交;

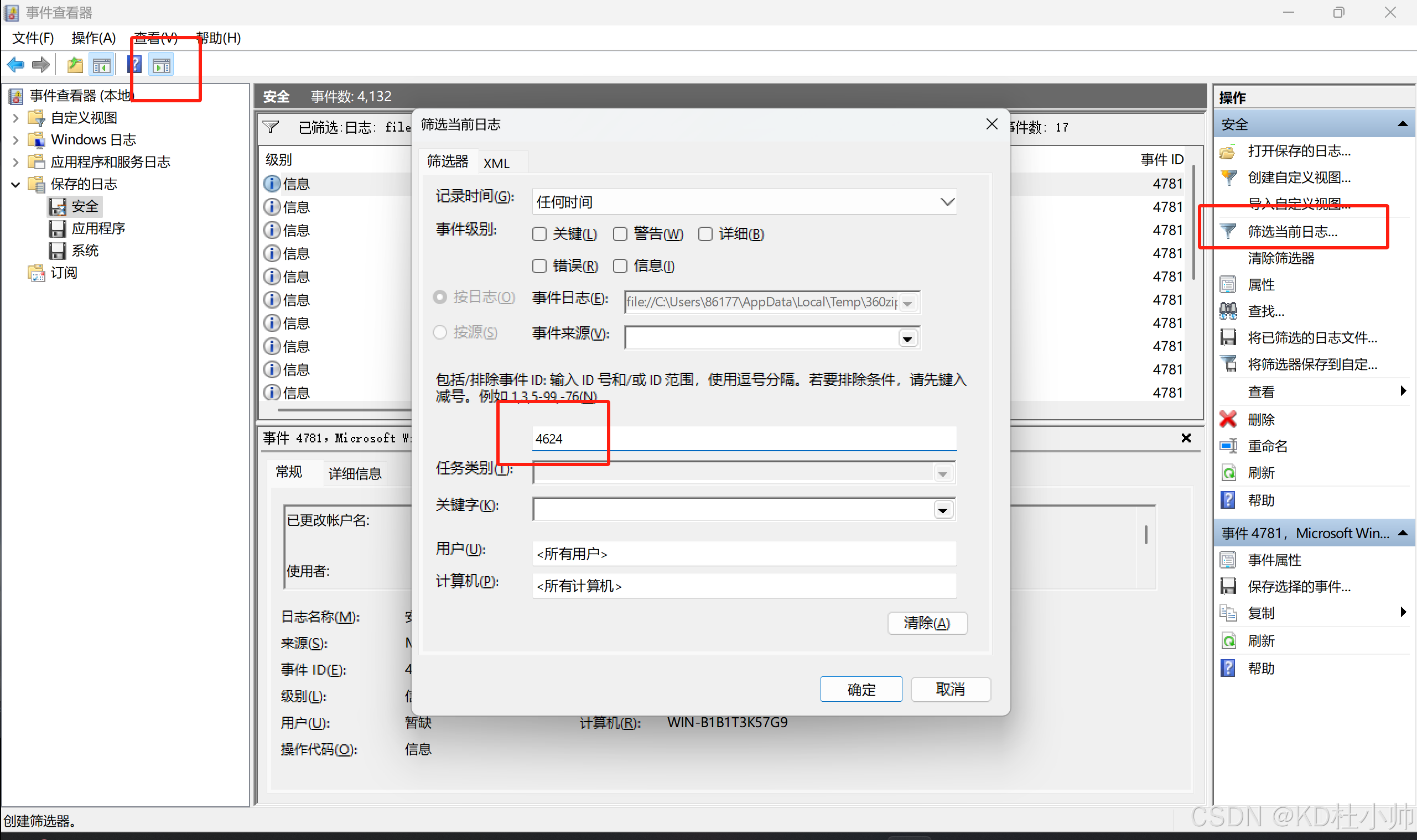

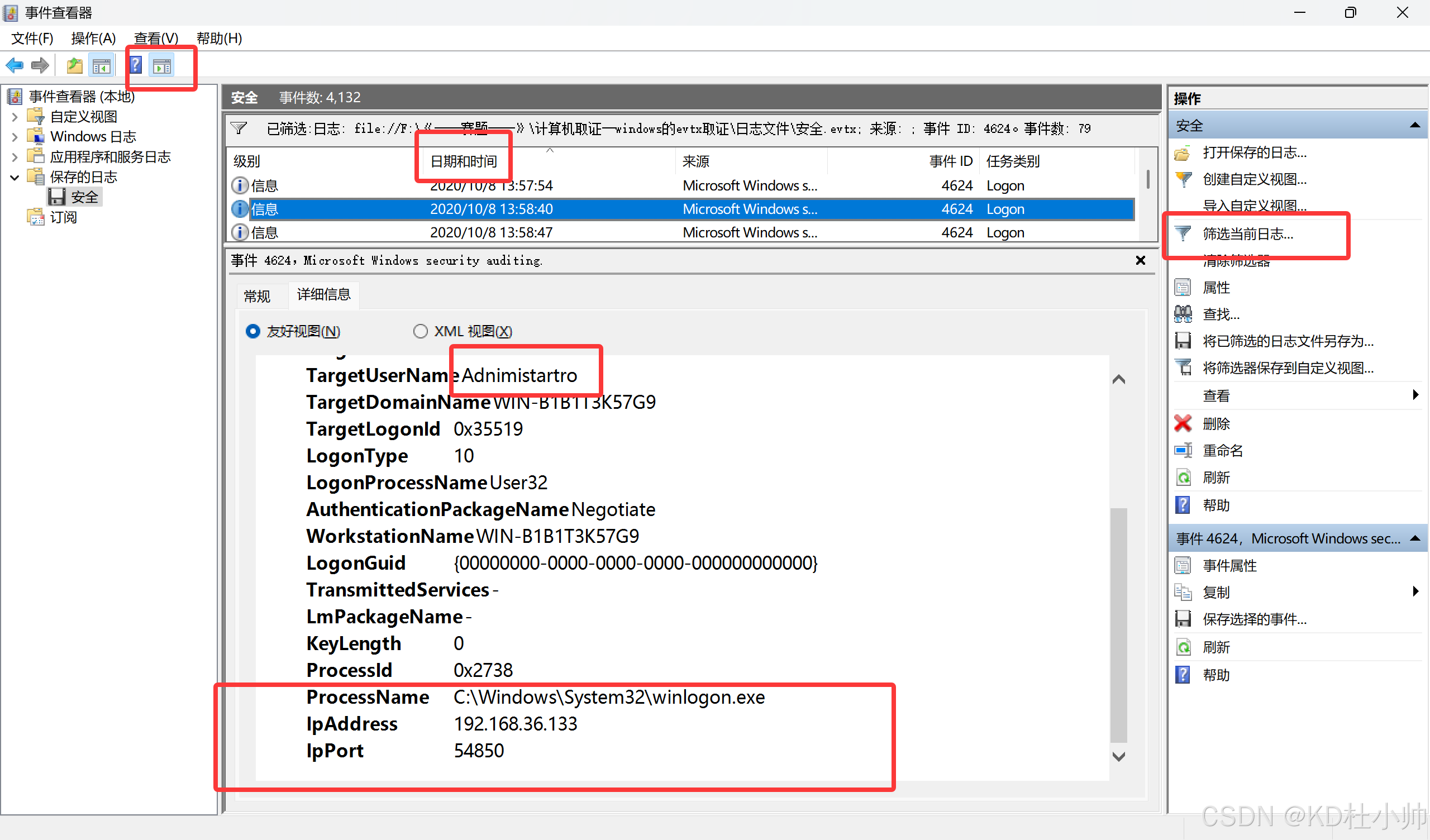

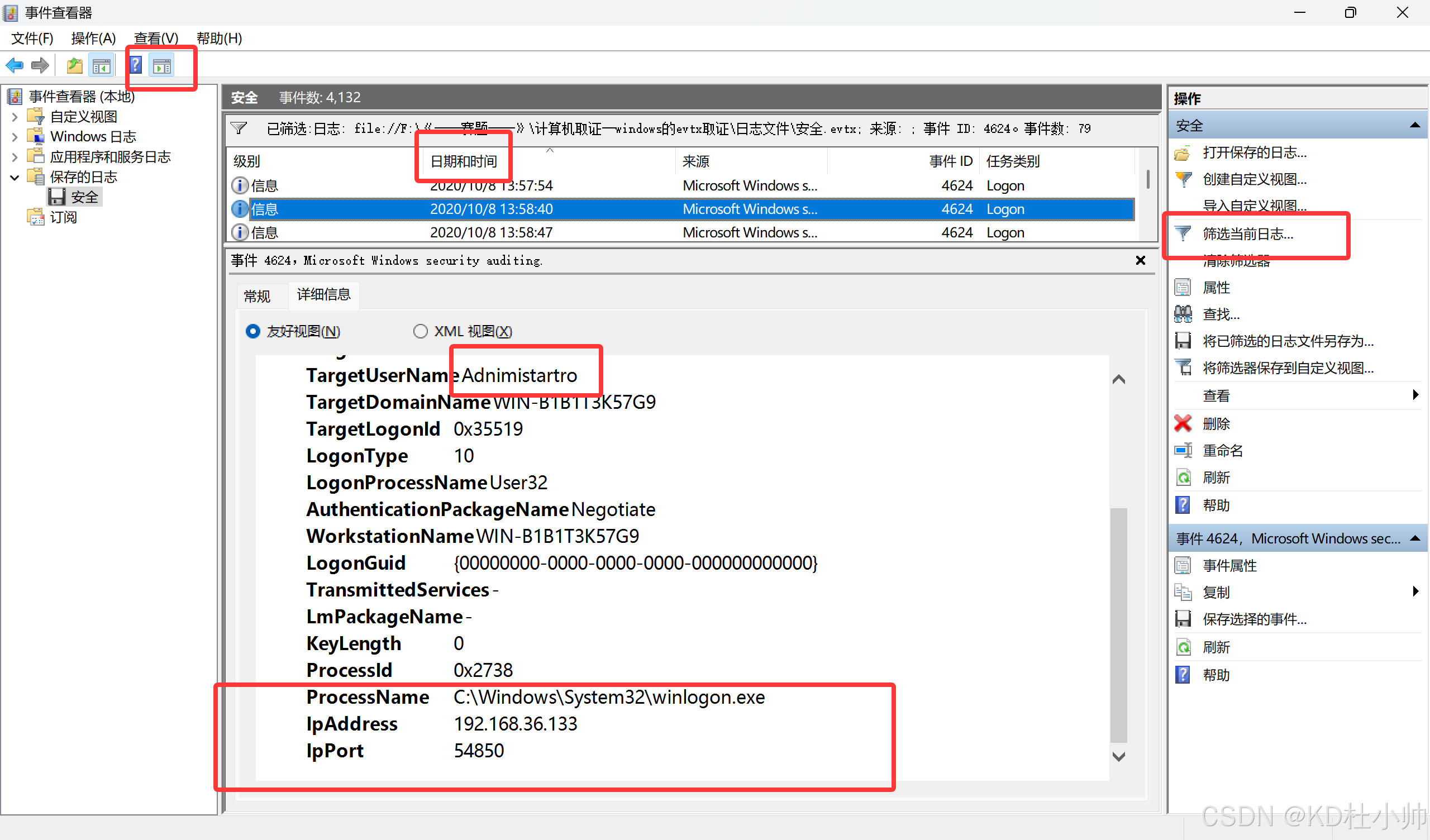

(1).过滤成功的账户登录的事件,登录成功的事件ID为4624

(2).点击一下时间进行排序

flag{192.168.36.133}2.黑客成功登录系统后修改了登录用户的用户名,将修改后的用户名作为 Flag 值提交;

##从第一题知道登录时的用户名是Adnimistartro正常应该是Adnimistartor才对

(1).过滤帐户名更改事件,账户名更改事件ID为4738

这个事件可以确定有一个用户账户的用户名被改成了Adnimistartro,操作者是SYSTEM(用户账户名的更改要重启才能成功应用哦🤣🤣🤣🤣🤣🤣🤣🤣🤣🤣🤣🤣🤣🤣🤣)

-

事件 ID 4781 的用途:

-

专门记录 计算机账户(Computer Account) 的创建、修改或删除操作,例如:

-

域中新增一台计算机(如

WIN-PC01$)。 -

修改计算机账户的描述或 DNS 名称。

-

-

与用户账户无关,无法捕获用户账户名的修改行为。

-

-

修改用户名的正确事件 ID:

-

事件 ID 4738:记录 用户账户属性修改,包括用户名(

SAM 帐户名)、显示名称、组权限等。 -

事件 ID 4720-4726:用户账户的创建、删除、启用/禁用等操作(但非属性修改)。

-

但是为什么4781有记录,以下是deepseek的解释🤣🤣🤣

首先,我需要确认事件ID 4781的定义。根据微软文档,4781确实是用于计算机账户的创建、修改或删除。那为什么用户的日志显示的是用户账户名的更改呢?是不是用户混淆了账户类型?仔细看用户提供的日志内容:目标账户的安全ID是S-1-5-21...-500,这是内置的本地管理员账户的SID,属于用户账户,而不是计算机账户。计算机账户的SID通常以计算机名结尾,并且账户名以$结尾。而用户提供的旧账户名和新账户名都是用户账户,没有$符号,明显是用户账户的修改。这说明用户的系统中可能出现了异常情况,或者是日志记录的bug?或者是攻击者通过某种手段绕过了系统机制,将用户账户的修改记录到了4781事件中?另外,用户的操作者显示为SYSTEM账户,计算机账户名为WIN-B1B1T3K57G9$,这符合计算机账户的命名规则。但目标账户是用户账户,所以这里可能存在混淆。可能的情况是,用户的环境中有特殊的配置,或者攻击者利用某些工具或漏洞,使得修改用户账户的操作被错误地记录为计算机账户事件。或者是用户误读了日志中的某些字段,将计算机账户的操作与用户账户的修改混淆了。需要进一步验证事件ID 4781的具体字段。通常,4781事件的目标账户名应该是计算机账户名,以$结尾,而用户提供的日志中目标账户名是Adnimistartro,没有$,说明是用户账户。这可能意味着系统在记录时发生了错误,或者攻击者通过某种方式篡改了日志记录机制。另一个可能性是用户使用的系统版本或配置不同,某些情况下用户账户的修改可能被错误归类到4781。需要查阅更多资料,确认不同系统版本中事件ID的定义是否有变化。此外,用户提到的“旧帐户名”和“新帐户名”字段是否在4781事件中存在?根据微软文档,4781事件主要记录计算机账户的变动,如创建、修改属性或删除,而用户账户的修改应由4738处理。用户提供的日志中出现了用户账户名的修改,这不符合4781的标准定义,可能涉及日志伪造或系统异常。需要建议用户检查其他相关事件日志,确认是否有4738事件同时记录,或者是否有其他异常事件。同时,检查系统完整性,是否存在被入侵的迹象,如恶意进程或服务以SYSTEM权限运行,篡改日志记录。总结来说,用户的情况可能是由于日志记录异常、系统配置问题,或攻击者故意混淆日志类型以掩盖行踪。需要进一步分析系统环境和其他日志,才能确定具体原因。flag{Adnimistartro}3.黑客成功登录系统后成功访问了一个关键位置的文件,将该文件名称(文件名称不包含后缀)作为Flag值提交;

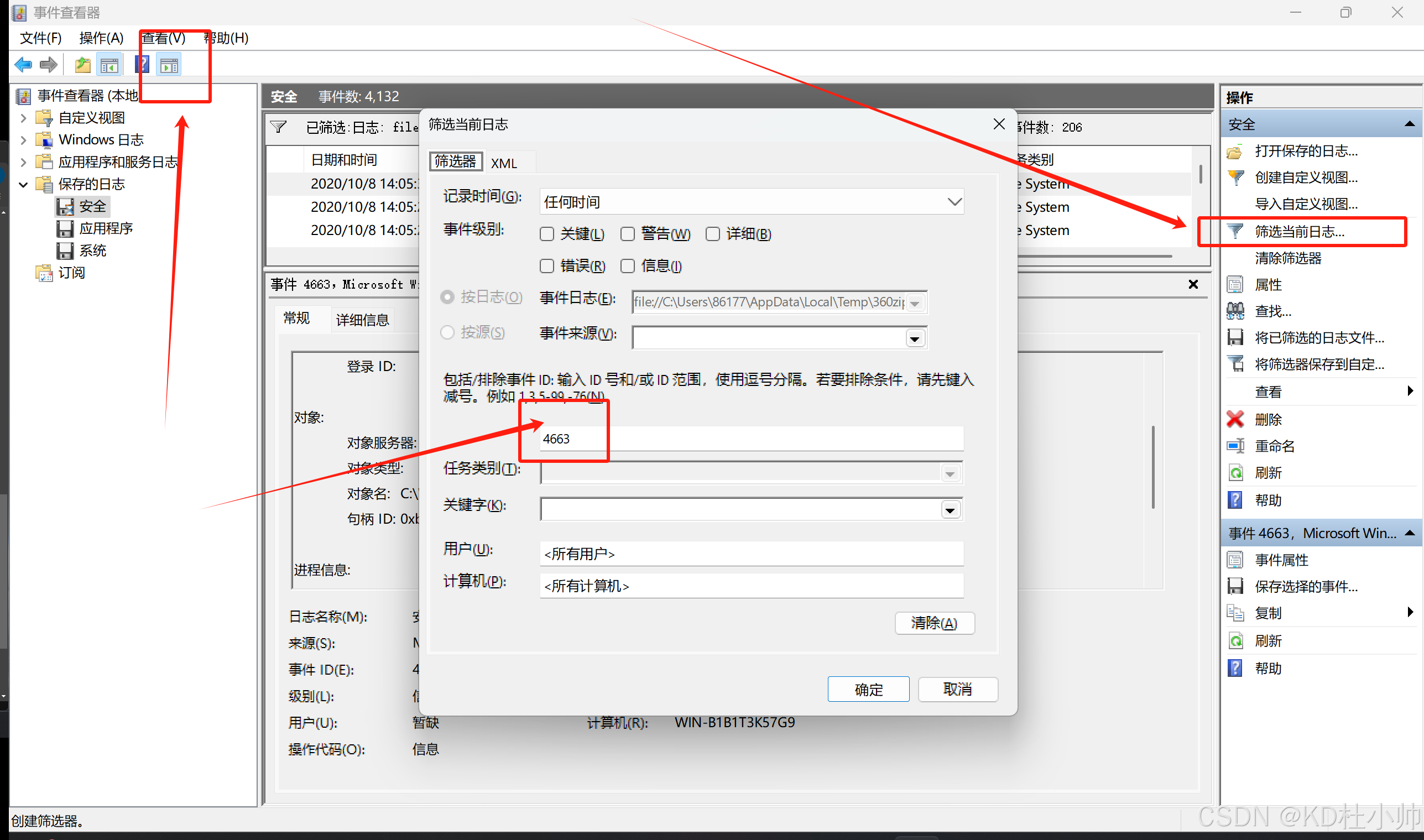

(1)过滤记录对象访问尝试的安全审计事件4663

flag{SCHEMA}4.黑客成功登录系统后重启过几次数据库服务,将最后一次重启数据库服务后数据库服务的进程ID号作为Flag值提交;

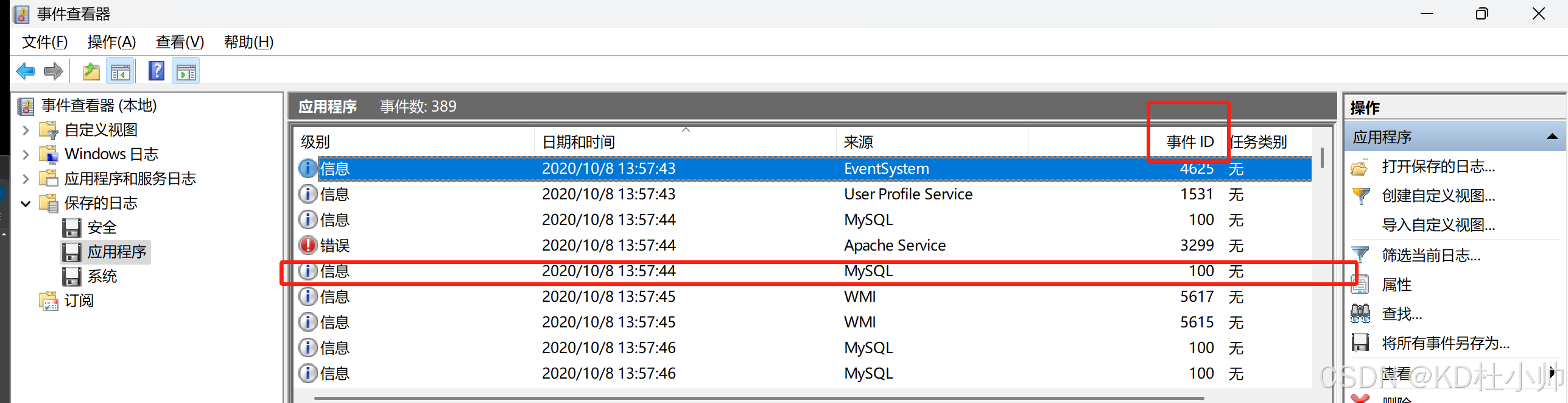

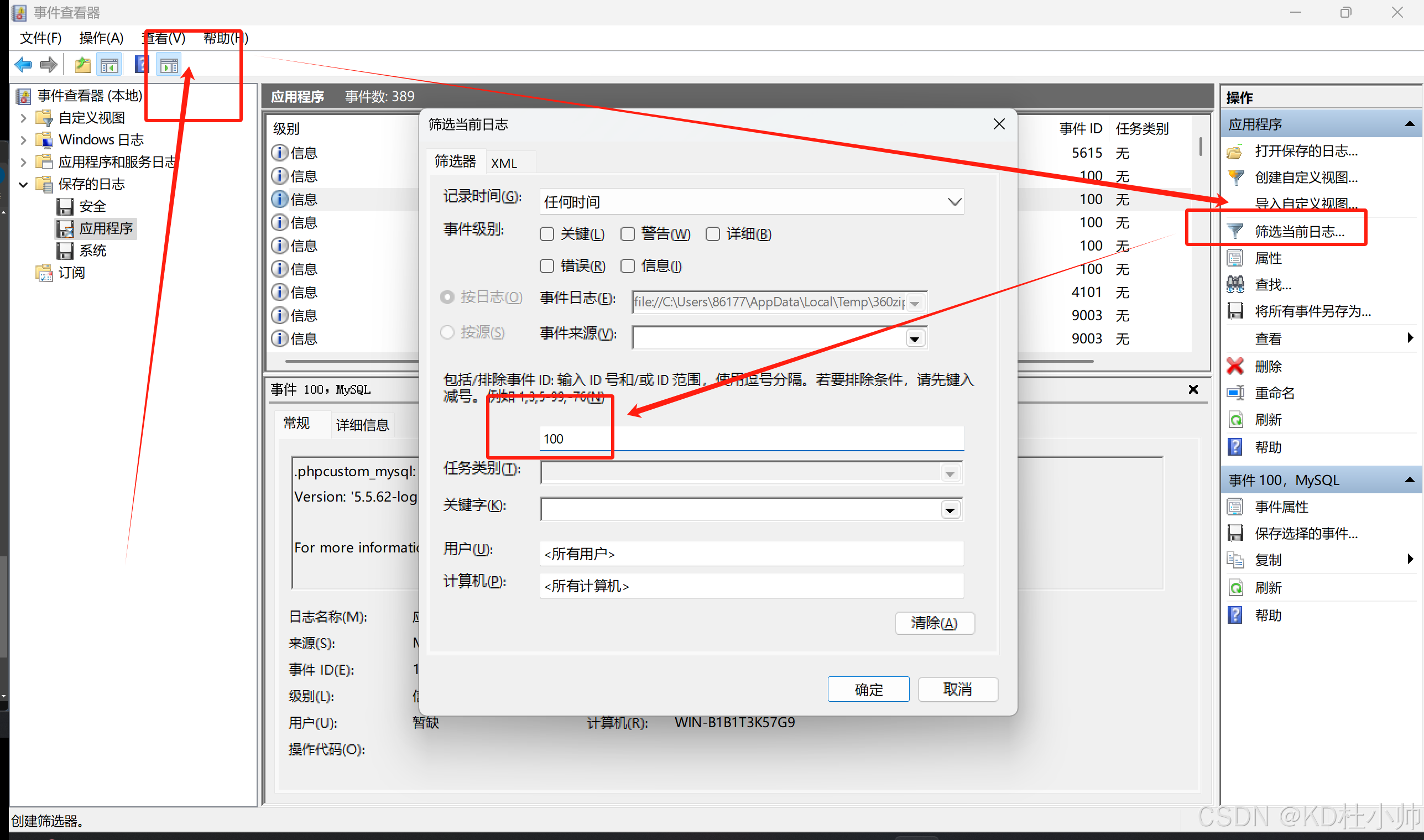

(1)过滤来自 Mysql 服务的事件记录, Mysql 服务的事件 id 为 100

(2)CTRL+F 搜索start,定位到最后一次启动数据库,找到进程号

- 根据上几题描述确定黑客攻击的时间段,为2020年10月8日

- 找到2020年10月8日的最后一次启动

flag{8820}5.黑客成功登录系统后修改了登录用户的用户名并对系统执行了多次重启操作,将黑客使用修改后的用户重启系统的次数作为Flag值提交。

根据前两题知道修改后的用户名是Administratro

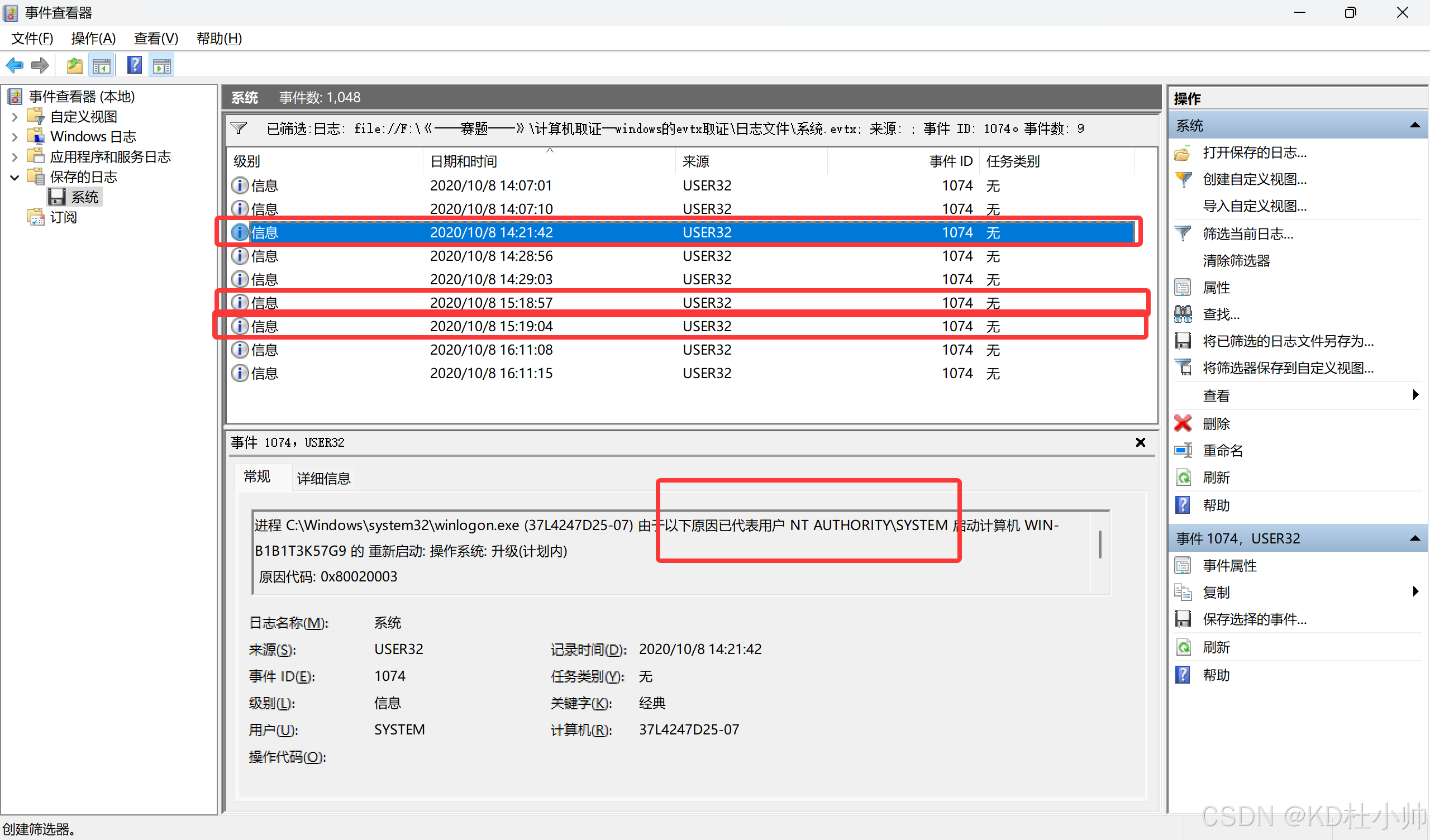

事件id1074:当用户、进程或系统管理员 主动触发关机、重启、注销或计划任务关机 时,系统会记录此事件。

-

事件 ID 1074 属于 系统日志(路径:

Windows 日志 > 系统),而非 安全日志。 -

安全日志中的关机事件 由 事件 ID 4647(用户发起注销)或 事件 ID 4670(权限更改触发注销)记录。

(1)过滤筛选1074的事件

-

身份属性:

-

SYSTEM是 Windows 中权限最高的内置账户,代表操作系统本身。 -

系统服务、内核驱动、计划任务等后台进程通常以

SYSTEM身份运行。

-

-

触发重启的场景:

-

当账户属性修改涉及 安全策略或核心配置(如修改管理员账户名、调整用户组权限)时,系统可能自动触发重启以应用变更。

-

此类操作由系统服务(如

SAM服务)自动发起,因此事件日志中操作者显示为SYSTEM。

-

所以攻击者修改了用户账号名后要应用就一定要重启,因此SYSTEM 这次重启算在(黑客使用修改后的用户重启系统的次数)里,一共是三次,还有两次是以修改后的用户账户名Adnimistartro重启的

flag{3}