通过生成式人工智能绕过面部识别认证

如何欺骗面部识别系统将照片中的我的脸识别为xxx的人脸绕过系统验证。

在开始破解面部识别系统之前,我们需要了解面部识别和面部搜索的工作原理。

-

人脸检测:在识别人脸之前,系统需要对其进行检测。系统使用各种算法在数字图像中识别人脸。

-

特征提取:一旦检测到面部,就会从面部提取特定特征,例如双眼之间的距离、颧骨的形状、鼻子宽度、下颌线、下巴等。这些独特的特征通常被称为“面部指纹”,就像面部的指纹一样。

-

脸部指纹创建:提取的特征随后被处理并转换成数学表示,即脸部指纹。这是该面部的唯一代码或签名。

-

比较:然后将新创建的面部指纹与已知面部指纹的数据库进行比较。

-

用于验证:将面部指纹与单个已知面部指纹进行匹配,以确认一个人的身份。例如,一些智能手机使用面部识别来解锁,以验证试图访问手机的人确实是机主。

-

用于身份识别:将面部指纹与数据库中的多个面部指纹进行匹配,以确定人员身份。这可用于监控系统以识别人群中的个人。

-

匹配/不匹配:比较后,系统确认匹配或拒绝匹配。例如,如果您使用面部识别解锁手机,并且匹配,则手机将解锁。如果不匹配,则访问将被拒绝。

上述步骤背后是复杂的算法和技术,例如:

传统技术:像 Eigenfaces 或 Fisherfaces 这样的方法,使用线性代数的技术。

深度学习:随着机器学习的进步,卷积神经网络 (CNN) 经常用于面部识别。这些网络可以根据训练数据(面部图像)进行学习并做出决策。

3D 人脸识别:使用 3D 传感器捕捉人脸形状信息。该技术通过捕捉更多面部结构信息可实现更高的准确度,并且对光线变化不太敏感。

热像仪:通过捕捉面部的热信号来在弱光条件下检测面部。

面部识别算法Ref:

https://towardsdatascience.com/face-recognition-for-beginners-a7a9bd5eb5c2

人脸搜索引擎如何运作?

面部搜索引擎的工作原理是查找和匹配互联网上图像中的面部特征。其底层过程与面部识别系统相似,但范围更广,专门用于搜索大型数据库或整个网络。这些网站从互联网上抓取图像,并在数据库中与源网站一起创建这些图像的面部指纹

通过逃避攻击来入侵面部识别系统

为此,我使用了一种称为面部风格转换的技术,为此我使用了一个名为playgroundai(https://playgroundai.com/create)的网站进行图像到图像生成,面部风格转换算法会将可能有助于一个人面部特征的面部因素转移到另一个人的脸上。面部因素包括耳朵和嘴巴之间的距离、眼睛和嘴巴的形状、颧骨的形状、鼻子的宽度、下颌线、下巴等等。等等。

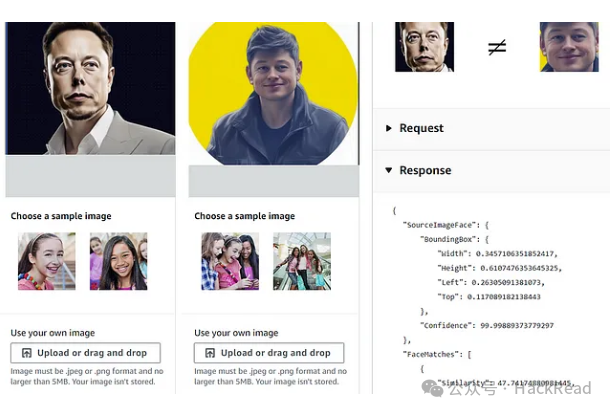

为了我的研究,我对抗性地使用 Image 2 图像生成来将我的脸部因素与 elonmusk 的脸部因素进行修改。

注意:我创建的这些图像在面部风格转换方面并不完美,还可以改进。

欺骗 primeyes 搜索引擎返回 elonmusk 的脸,以获取经过对抗性修改的我的脸部图像。

欺骗 facecheck.id 搜索引擎,让其返回 Elonmusk 的脸部图像,作为我经过对抗性修改的脸部图像。

我修改后的脸相似度为 70%

欺骗 AWS rekognition 的深度学习分类器进行图像匹配以返回错误结果。

在上图中,我们可以观察到,尽管我们使用两个不同的面孔,但相似度仍达到 47.7417%。

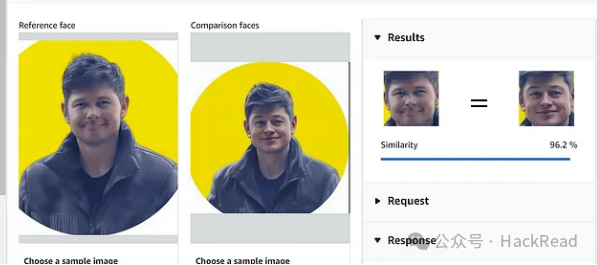

在上图中,我们可以看到,网站显示两张经过对抗性修改的我的脸部图像有 96.2% 的相似度,尽管乍一看它们完全不同。

造成上述结果的主要原因是由于面部特征相似以及阈值设置不合适

相似面部特征的例子:双胞胎兄弟和同卵双胞胎兄弟的面孔,相同面孔的对抗性修改图像。

相似度阈值不当的例子:相似度阈值应该大于 95%。

大多数国家都将人脸识别系统用于支付等日常用途,如果配置错误或配置时没有活体检测和 3D 面部识别技术,则这种系统很容易被绕过。

无偿 获 取 网 安 资 料:

申明:本账号所分享内容仅用于网络安全技术讨论,切勿用于违法途径,所有渗透都需获取授权,违者后果自行承担,与本号及作者无关