Nmap端口扫描工具Windows安装和命令大全(非常详细)零基础入门到精通,收藏这篇就够了

Nmap的介绍

nmap(Network Mapper)是一款开源免费的针对大型网络的端口扫描工具,nmap可以检测目标主机是否在线、主机端口开放情况、检测主机运行的服务类型及版本信息、检测操作系统与设备类型等信息。本文主要介绍nmap工具安装和基本使用方法。

Nmap主要功能

1.检测主机是否在线。例如,列出响应TCP和/或ICMP请求或打开特定端口的主机。

2.扫描指定主机/主机列表端口开放状态,枚举目标主机上的开放端口。

3.检测主机运行服务类型及版本,检测远程设备上的网络服务以确定应用程序名称和版本号。

4.检测操作系统版本和设备类型 ,确定网络设备的操作系统和硬件特性。

5.可与脚本进行脚本交互,使用Nmap脚本引擎(NSE)和Lua编程语言。

Nmap工具下载和安装

1.nmap官方下载路径:https://nmap.org/download.html

2.按照操作系统类型下载相应软件安装。

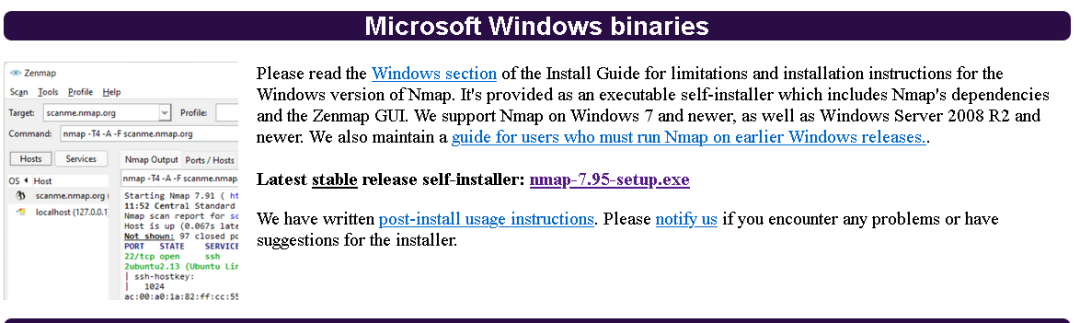

3.Windows软件执行.exe软件安装。

4.打开官网选择Windows下载。

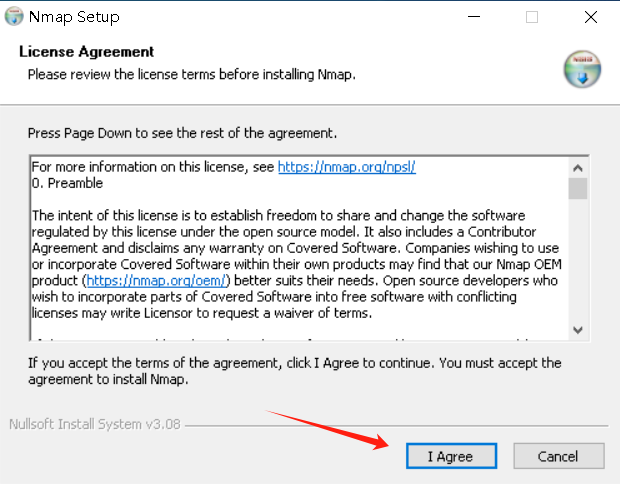

5.下载完成后点安装,点击I Agree进入下一步。

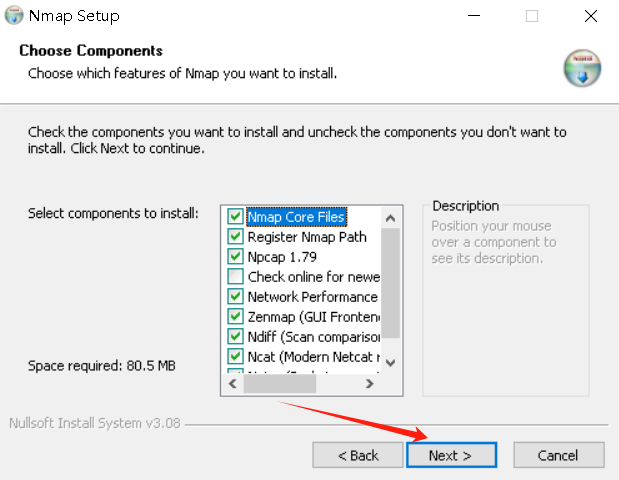

6.点击Next进入下一步。

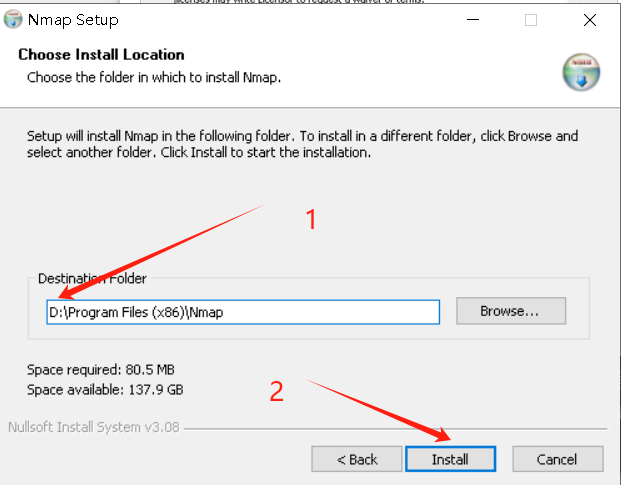

7.第一步更改安装位置,第二步点击Install进入下一步。(中间可能会出现一些插件需要安装,也要注意电脑杀毒软件选择允许安装)

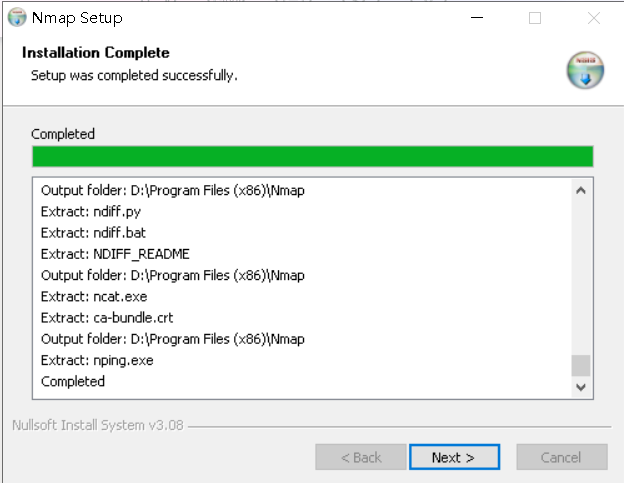

8.点击Next进入下一步

9.点击Finish安装完成

Nmap命令参数

-sT TCP connect()扫描,这种方式会在目标主机的日志中记录大批连接请求和错误信息。

-sS 半开扫描,很少有系统能把它记入系统日志。不过,需要Root权限。

-sF -sN 秘密FIN数据包扫描、Xmas Tree、Null扫描模式 。

-sP ping扫描,Nmap在扫描端口时,默认都会使用ping扫描,只有主机存活,Nmap才会继续扫描。

-sU UDP扫描,但UDP扫描是不可靠的。

-sA 这项高级的扫描方法通常用来穿过防火墙的规则集 。

-sV 探测端口服务版本。

-Pn 扫描之前不需要用ping命令,有些防火墙禁止ping命令。可以使用此选项进行扫描。

-v 显示扫描过程,推荐使用。

-h 帮助选项,是最清楚的帮助文档。

-p 指定端口,如“1-65535、1433、135、22、80”等。

-O 启用远程操作系统检测,存在误报。

-A 全面系统检测、启用脚本检测、扫描等。

-oN/-oX/-oG 将报告写入文件,分别是正常、XML、grepable 三种格式。

-T4 针对TCP端口禁止动态扫描延迟超过10ms -iL 读取主机列表,例如,“-iL C:\ip.txt”。

nmap –iflist : 查看本地主机的接口信息和路由信息

-A :选项用于使用进攻性方式扫描。

-T4: 指定扫描过程使用的时序,总有6个级别(0-5),级别越高,扫描速度越快,但也容易被防火墙或IDS检测并屏蔽掉,在网络通讯状况较好的情况下推荐使用T4。

-oX test.xml: 将扫描结果生成 test.xml 文件,如果中断,则结果打不开 -oA test.xml: 将扫描结果生成 test.xml 文件,中断后,结果也可保存。

-oG test.txt: 将扫描结果生成 test.txt 文件。

-sn : 只进行主机发现,不进行端口扫描。

-O : 指定Nmap进行系统版本扫描 。

-sV: 指定让Nmap进行服务版本扫描。

-p : 扫描指定的端口 。

-sS/sT/sA/sW/sM:指定使用 TCP SYN/Connect()/ACK/Window/Maimon scans的方式来对目标主机进行扫描 。

-sU: 指定使用UDP扫描方式确定目标主机的UDP端口状况。

-script

-sL: List Scan 列表扫描,仅将指定的目标的IP列举出来,不进行主机发现 。

-sY/sZ: 使用SCTP INIT/COOKIE-ECHO来扫描SCTP协议端口的开放的情况 。

-sO: 使用IP protocol 扫描确定目标机支持的协议类型 。

-PO : 使用IP协议包探测对方主机是否开启。

-PE/PP/PM : 使用ICMP echo、 ICMP timestamp、ICMP netmask 请求包发现主机 。

-PS/PA/PU/PY : 使用TCP SYN/TCP ACK或SCTP INIT/ECHO方式进行发现。

-sN/sF/sX: 指定使用TCP Null, FIN, and Xmas scans秘密扫描方式来协助探测对方的TCP端口状态。

-e eth0:指定使用eth0网卡进行探测。

-f : –mtu : 指定使用分片、指定数据包的 MTU。

-b : 使用FTP bounce scan扫描方式。

-g: 指定发送的端口号。

-r: 不进行端口随机打乱的操作(如无该参数,nmap会将要扫描的端口以随机顺序方式扫描,以让nmap的扫描不易被对方防火墙检测到)。

-v 表示显示冗余信息,在扫描过程中显示扫描的细节,从而让用户了解当前的扫描状态。

-n : 表示不进行DNS解析。

-D: 用一组 IP 地址掩盖真实地址,其中 ME 填入自己的 IP 地址。

-R :表示总是进行DNS解析。

-F : 快速模式,仅扫描TOP 100的端口。

-S: 伪装成其他 IP 地址。

–ttl : 设置 time-to-live 时间。

–badsum: 使用错误的 checksum 来发送数据包(正常情况下,该类数据包被抛弃,如果收到回复,说明回复来自防火墙或 IDS/IPS)。

–dns-servers : 指定DNS服务器。

–system-dns : 指定使用系统的DNS服务器。

–traceroute : 追踪每个路由节点。

–scanflags : 定制TCP包的flags 。

–top-ports :扫描开放概率最高的number个端口。

–port-ratio : 扫描指定频率以上的端口。与上述–top-ports类似,这里以概率作为参数 。

–version-trace: 显示出详细的版本侦测过程信息

–osscan-limit: 限制Nmap只对确定的主机的进行OS探测(至少需确知该主机分别有一个open和closed的端口) 。

–osscan-guess: 大胆猜测对方的主机的系统类型。由此准确性会下降不少,但会尽可能多为用户提供潜在的操作系统 。

–data-length : 填充随机数据让数据包长度达到 Num 。

–ip-options : 使用指定的 IP 选项来发送数据包。

–spoof-mac: 伪装 MAC 地址。

–version-intensity : 指定版本侦测强度(0-9),默认为7。数值越高,探测出的服务越准确,但是运行时间会比较长。

–version-light: 指定使用轻量侦测方式 (intensity 2) –version-all: 尝试使用所有的probes进行侦测 (intensity 9)

–version-trace: 显示出详细的版本侦测过程信息

Nmap常用命令举例

nmap -sT 192.168.100.4 //TCP连接扫描,不安全,慢

nmap -sS 192.168.100.4 //SYN扫描,使用最频繁,安全,快

nmap -Pn 192.168.100.4 //目标机禁用ping,绕过ping扫描

nmap -sU 192.168.100.4 //UDP扫描,慢,可得到有价值的服务器程序

nmap -sI 僵尸ip 目标ip //使用僵尸机对目标机发送数据包

nmap -sA 192.168.100.4 //检测哪些端口被屏蔽

nmap 192.168.100.4 -p //对指定端口扫描

nmap 192.168.100.1/24 //对整个网段的主机进行扫描

nmap 192.168.100.4 -oX myscan.xml //对扫描结果另存在myscan.xml

nmap -T1~6 192.168.100.4 //设置扫描速度,一般T4足够。

nmap -sV 192.168.100.4 //对端口上的服务程序版本进行扫描

nmap -O 192.168.100.4 //对目标主机的操作系统进行扫描

nmap -sC 192.168.100.4 //使用脚本进行扫描,耗时长

nmap -A 192.168.100.4 //强力扫描,耗时长

nmap -6 ipv6地址 //对ipv6地址的主机进行扫描

nmap -f 192.168.100.4 //使用小数据包发送,避免被识别出

nmap –mtu 192.168.100.4 //发送的包大小,最大传输单元必须是8的整数

nmap -D <假ip> 192.168.100.4 //发送参杂着假ip的数据包检测

nmap –source-port //针对防火墙只允许的源端口

nmap –data-length: 192.168.100.4 //改变发生数据包的默认的长度,避免被识别出来是nmap发送的。

nmap -v 192.168.100.4 //显示冗余信息(扫描细节)

nmap -sn 192.168.100.4 //对目标进行ping检测,不进行端口扫描(会发送四种报文确定目标是否存活,)

nmap -sP 192.168.100.4 //仅仅对目标进行ping检测。

nmap -n/-p 192.168.100.4 //-n表示不进行dns解析,-p表示要

nmap –system-dns 192.168.100.4 //扫描指定系统的dns服务器

nmap –traceroute 192.168.100.4 //追踪每个路由节点。

nmap -PE/PP/PM: 使用ICMP echo, timestamp, and netmask 请求包发现主机。

nmap -sP 192.168.100.4 //主机存活性扫描,arp直连方式。

nmap -iR [pubber] //对随机生成pubber个地址进行扫描。

关于我

笔者本人 17 年就读于一所普通的本科学校,20 年 6 月在三年经验的时候顺利通过校招实习面试进入大厂,现就职于某大厂安全联合实验室。

我为啥说自学黑客,一般人我还是劝你算了吧!因为我就是那个不一般的人。

首先我谈下对黑客&网络安全的认知,其实最重要的是兴趣热爱,不同于网络安全工程师,他们大都是培训机构培训出来的,具备的基本都是防御和白帽子技能,他们绝大多数的人看的是工资,他们是为了就业而学习,为了走捷径才去参加培训。

而我进大厂主要是靠自学内推进来是,当时我才20岁,基于对黑客的热爱,我每次工作做完了,就天天抱着本书看,甚至不会计较和主动研究各个技术和包揽一些任务(和大多数躺平族不一样),可能还是觉得自己不足,我又把tcp/ip协议大全,路由交换°这些基础啃了一遍,c++都学了一阵子。

基于自己的学校出身,我身上也不可避免存在一些自卑心理,老觉得自己是野路子出来,想游击队变正规军系统的梳理。我近个月还在看php(对就是那个最好的编程语言)、后续我也打算在看http权威指南。工作之余还把几个厂家的设备也主动请缨的摸熟了,可能我身上的这些“匠心”的精神。这就是我不一般的表现吧!

如何自学黑客&网络安全

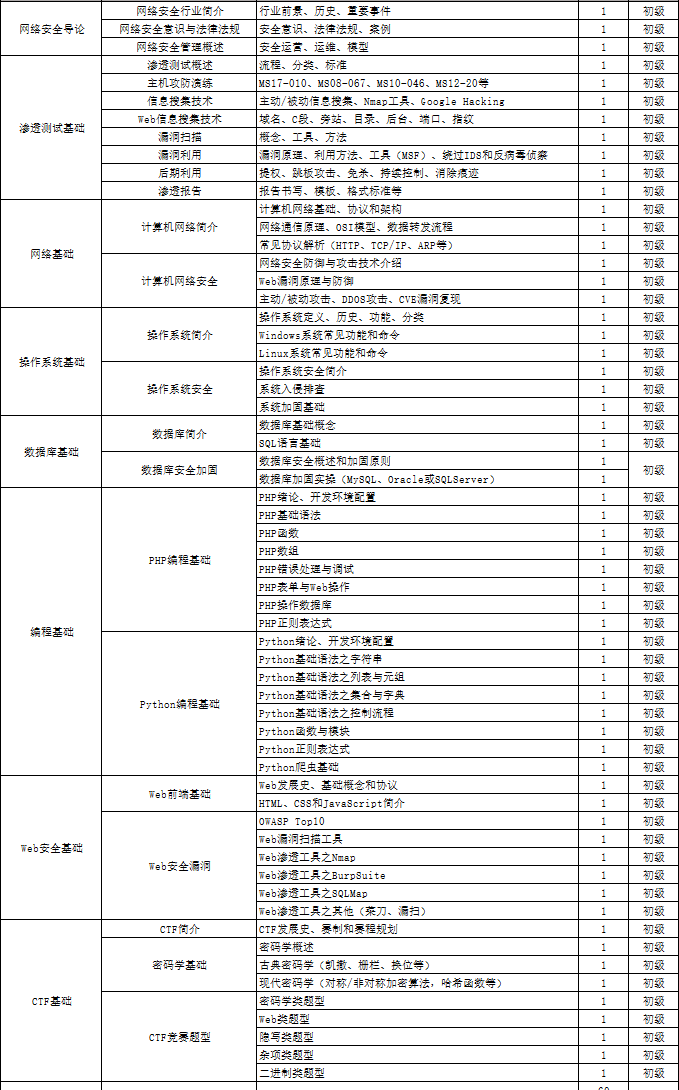

黑客零基础入门学习路线&规划

初级黑客

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

感兴趣的可以访问我的B站视频,这里详细介绍了工具安装使用

黑客入门——最好用的渗透测试工具:https://www.bilibili.com/video/BV1y14y1y7Fs/?spm_id_from=333.788&vd_source=55df18923142716efb5c1326b42331c0

【2023最新版】超详细NMAP安装保姆级教程,Nmap的介绍、功能并进行网络扫描,收藏这一篇就够了:

https://www.bilibili.com/video/BV1y14y1y7Fs/?spm_id_from=333.788&vd_source=55df18923142716efb5c1326b42331c0

【2023最新版】超详细Sqlmap安装保姆级教程,SQL注入使用指南,收藏这一篇就够了:

https://www.bilibili.com/video/BV1Th4y1P7GL/?spm_id_from=333.788&vd_source=55df18923142716efb5c1326b42331c0

【2023版】最新VMware虚拟机下载安装激活教程,一键安装,永久免费!VMware虚拟机安装教程,VMware17密钥【附安装包、密钥】:

https://www.bilibili.com/video/BV1FG411o7W6/?spm_id_from=333.999.0.0&vd_source=55df18923142716efb5c1326b42331c0

【网络安全】免费DDOS攻击测试工具:

https://zhuanlan.zhihu.com/p/604266029

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

如果你想要入坑黑客&网络安全,笔者给大家准备了一份:282G全网最全的网络安全资料包需要保存下方图片,微信扫码即可前往获取!

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

7、脚本编程(初级/中级/高级)

在网络安全领域。是否具备编程能力是“脚本小子”和真正黑客的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力.

如果你零基础入门,笔者建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习;搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP, IDE强烈推荐Sublime;·Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,不要看完;·用Python编写漏洞的exp,然后写一个简单的网络爬虫;·PHP基本语法学习并书写一个简单的博客系统;熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选);·了解Bootstrap的布局或者CSS。

8、超级黑客

这部分内容对零基础的同学来说还比较遥远,就不展开细说了,附上学习路线。

网络安全工程师企业级学习路线

攻击和防守要学的东西也不少,具体要学的东西我都写在了上面的路线图,如果你能学完它们,你去就业和接私活完全没有问题。

视频配套资料&国内外网安书籍、文档&工具

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料&工具,并且已经帮大家分好类了。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

一些笔者自己买的、其他平台白嫖不到的视频教程。

如果你想要入坑黑客&网络安全,笔者给大家准备了一份:282G全网最全的网络安全资料包免费领取!

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

工具包、面试题和源码

“工欲善其事必先利其器”我为大家总结出了最受欢迎的几十款款黑客工具。涉及范围主要集中在 信息收集、Android黑客工具、自动化工具、网络钓鱼等,感兴趣的同学不容错过。

还有我视频里讲的案例源码和对应的工具包,需要的话也可以拿走。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

最后就是我这几年整理的网安方面的面试题,如果你是要找网安方面的工作,它们绝对能帮你大忙。

这些题目都是大家在面试深信服、奇安信、腾讯或者其它大厂面试时经常遇到的,如果大家有好的题目或者好的见解欢迎分享。

参考解析:深信服官网、奇安信官网、Freebuf、csdn等

内容特点:条理清晰,含图像化表示更加易懂。

内容概要:包括 内网、操作系统、协议、渗透测试、安服、漏洞、注入、XSS、CSRF、SSRF、文件上传、文件下载、文件包含、XXE、逻辑漏洞、工具、SQLmap、NMAP、BP、MSF…

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

结语

网络安全产业就像一个江湖,各色人等聚集。相对于欧美国家基础扎实(懂加密、会防护、能挖洞、擅工程)的众多名门正派,我国的人才更多的属于旁门左道(很多白帽子可能会不服气),因此在未来的人才培养和建设上,需要调整结构,鼓励更多的人去做“正向”的、结合“业务”与“数据”、“自动化”的“体系、建设”,才能解人才之渴,真正的为社会全面互联网化提供安全保障。

特别声明:

此教程为纯技术分享!本教程的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本教程的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失。!!!