Acti数据集:首个全面手动标注的汽车网络安全威胁情报语料库,包含908份真实报告,涵盖3678个句子、8195个安全实体和4852个语义关系。

2024-10-19,由北京航空航天大学创建的Acti,数据集通过整合和标注大量网络安全报告,为研究人员提供了一个宝贵的资源,以实现主动安全防御。

一、研究背景:

随着自动驾驶技术的发展,车辆网络安全问题日益凸显。黑客攻击、数据泄露等网络安全威胁对自动驾驶车辆的安全运行构成了严重挑战。为了有效应对这些威胁,需要对网络安全威胁情报进行深入研究和建模。

目前遇到困难和挑战:

1、自动驾驶车辆网络安全数据的收集和整合困难,缺乏统一的数据标准和格式。

2、网络安全威胁的多样性和复杂性,使得威胁情报建模面临挑战。

3、缺乏有效的工具和方法来处理和分析大量的非结构化网络安全数据。

数据集地址:Acti|自动驾驶数据集|网络安全数据集

二、 让我们来看一下Acti数据集

Acti数据集是一个专注于自动驾驶车辆网络安全威胁情报建模的数据集,包含908份真实的汽车网络安全报告,涵盖3678个句子、8195个安全实体和4852个语义关系。

数据集构建 :

构建过程包括数据收集、数据清洗、实体和关系标注以及数据验证等步骤。数据收集自国家漏洞数据库和特定车辆威胁情报平台,然后通过BIOES联合标注策略进行标注,以确保数据的准确性和一致性。

数据集特点 :

1、大规模:包含908份报告,3678个句子,8195个安全实体和4852个语义关系。

2、高质量:通过BIOES联合标注策略进行标注,确保数据的准确性和一致性。

3、实用性:适用于汽车网络安全威胁情报建模,有助于实现主动安全防御。

Acti数据集提供了多种格式的数据文件,包括非结构化的网络安全数据(.txt文件)、使用brat工具的标注数据文件(.ann文件)以及"BIOES"联合标注数据(.txt文件)。用户可以根据需要选择合适的格式进行研究和分析。

基准测试 :

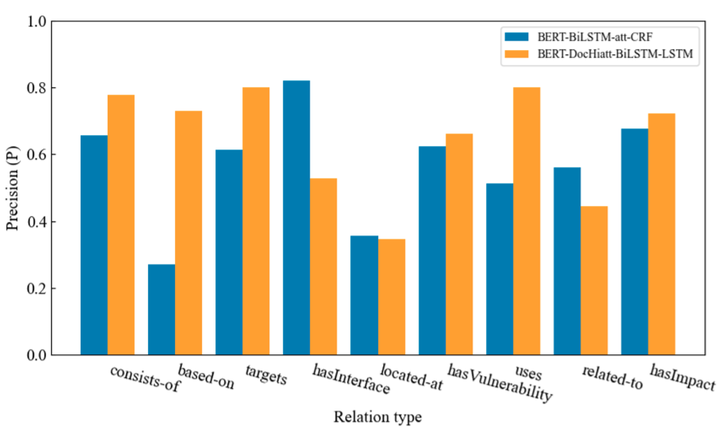

数据集提供了基于BERT-BiLSTM-att-CRF和BiLSTM-dynamic-att-LSTM的深度学习模型训练方法,用户可以利用这些模型进行基准测试,评估模型在自动驾驶车辆网络安全威胁情报建模任务上的性能。

Actim 作为汽车网络威胁情报建模框架,能够从与威胁相关的描述中挖掘实体及其关系。它将各种异构的网络安全数据集成到语义上可解释的知识中.包括三个主要组件:(a) 收集汽车网络安全数据并对 CTI 本体进行建模;(b) 注释 CTI 语料库并提取威胁实体及其关系;(c) 利用 Neo4j 构建汽车 CTI 知识图谱

车辆安全-安全概念本体。

图 3:安全域和安全域的交集。

BERT-DocHiatt-BiLSTM-LSTM 模型。

实体的实验结果。

关系的实验结果。

ActiKG 的样本

三、让我们展望数据集应用:

比如,我是一名自动驾驶汽车安全评估团队的负责人。

我的任务是确保即将推出的自动驾驶汽车能够在各种网络攻击面前保持坚不可摧。为了完成这项任务,我们团队决定使用Acti数据集,这是一个包含了908份真实汽车网络安全报告的数据集,涵盖了3678个句子、8195个安全实体和4852个语义关系。

首先,我们会深入研究Acti数据集中的报告,这些报告包含了从国家漏洞数据库和特定车辆威胁情报平台收集到的宝贵信息。我们会使用数据集中的“BIOES-entity type-relation type-entity role”标注方案来识别和理解各种网络安全实体和它们之间的关系。

这次,我们就发现一个报告中提到了一个特定的攻击模式,这个模式利用了车辆通信系统的一个已知漏洞。通过数据集的标注,我们能够识别出这个漏洞(实体)和攻击模式(关系)之间的联系,并且了解到这种攻击可能导致的后果(另一个实体)。我们还可能发现,这个漏洞已经被用于过去对其他车型的攻击中,这为我们提供了宝贵的历史数据和模式识别。

基于这些信息,我们开始设计一系列的安全测试,模拟这些网络攻击,看看我们的自动驾驶汽车是否能够抵御这些威胁。我们使用数据集中的深度学习模型作为基准测试,评估我们的防御措施是否有效。

在测试中,我们发现车辆的某个组件在特定条件下容易受到攻击。于是,我们迅速调整设计,加强了这个组件的网络安全措施。我们还决定在车辆的软件中加入更多的监控和防御机制,以防止类似的攻击在未来发生。

通过使用Acti数据集,我们团队不仅提高了自动驾驶汽车的安全性,还为公司节省了大量的时间和资源,因为我们能够提前识别和解决潜在的安全问题。