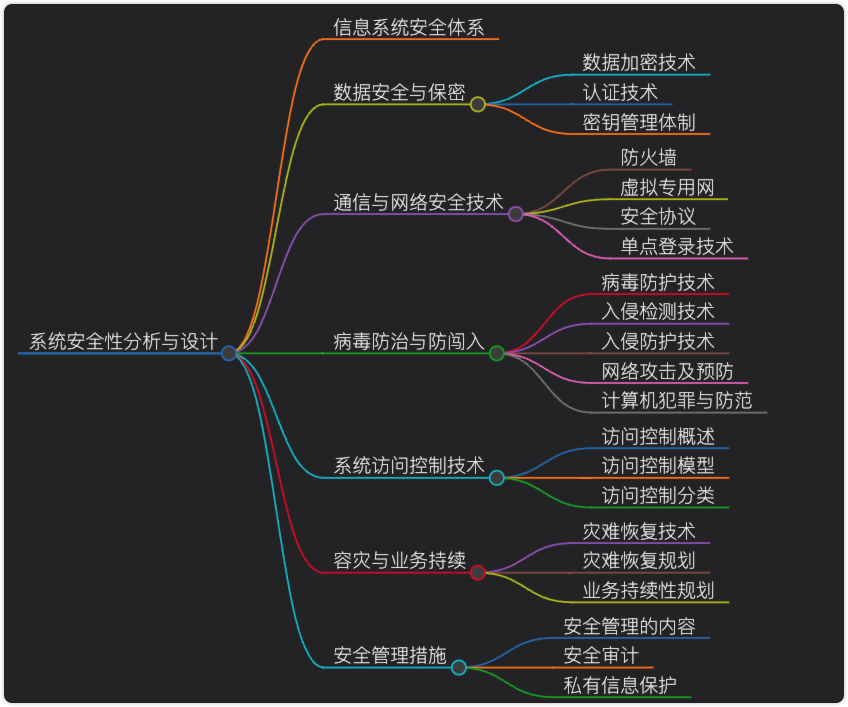

软考系统分析师知识点二十:系统安全性分析与设计

前言

今年报考了11月份的软考高级:系统分析师。

考试时间为:11月9日。

倒计时:17天。

目标:优先应试,其次学习,再次实践。

复习计划第一阶段:扫平基础知识点,仅抽取有用信息,可有缺失,但得过眼。

第十八章:系统安全性分析与设计

内容总结

知识点 1:信息系统安全体系

- 概念:信息系统安全体系是从总体上规划的科学全面的保障体系,目的是实现信息系统的整体安全。

- 解释:该体系涵盖稳定性和可靠性破坏行为、信息设备使用维护管理问题、知识产权和内部机密材料的保密性完整性和可靠性威胁等多个方面。

- 细节分项:

- 系统稳定性和可靠性破坏行为,如外部网络攻击和病毒破坏。

- 信息设备的使用、维护和管理问题。

- 知识产权和内部机密材料的保密性、完整性和可靠性威胁。

知识点 2:系统安全的分类

- 概念:系统安全涉及实体安全、信息安全、运行安全和人员安全等多个方面。

- 解释:实体安全保护计算机设备免受环境事故破坏;运行安全保证系统正常运行;信息安全确保数据的保密性、完整性、可用性和可控性;人员安全涉及用户的安全意识和技能。

- 细节分项:

- 实体安全:包括环境安全、设备安全和媒体安全。

- 运行安全:涉及系统风险管理、审计跟踪、备份与恢复、应急等方面。

- 信息安全:包括操作系统安全、数据库安全、网络安全、病毒防护等。

- 人员安全:包括计算机使用人员的安全意识、法律意识和安全技能。

知识点 3:系统安全体系结构

- 概念:系统安全体系结构是分层次的安全防范体系,反映不同安全问题。

- 解释:体系结构层次包括物理层安全、系统层安全、网络层安全、应用层安全和安全管理。

- 细节分项:

- 物理层安全:涉及通信线路、物理设备和机房的安全。

- 系统层安全:关注操作系统的安全性,如WindowsServer和UNIX。

- 网络层安全:包括网络身份认证、资源访问控制、数据传输保密等。

- 应用层安全:涉及应用软件和数据的安全性,如Web服务、电子邮件系统。

- 安全管理:包括安全技术和设备的管理、安全管理制度等。

知识点 4:安全保护等级

- 概念:根据《计算机信息系统安全保护等级划分准则》规定的五个安全保护等级。

- 解释:等级从用户自主保护级到访问验证保护级,保护能力逐渐增强。

- 细节分项:

- 用户自主保护级:提供基本的访问控制。

- 系统审计保护级:实施更细粒度的访问控制和审计。

- 安全标记保护级:提供数据标记和强制访问控制。

- 结构化保护级:建立在形式化安全策略模型之上,要求结构化保护。

- 访问验证保护级:满足访问监控器需求,具有高抗渗透能力。

知识点 5:系统安全保障系统

- 概念:为应对复杂多变的系统安全威胁,建立的完整系统安全保障体系。

- 解释:包括身份认证体系、安全管理体系、安全保密体系和网络边界防护体系。

- 细节分项:

- 身份认证体系:确认信息交换双方的实体身份。

- 安全管理体系:对计算机网络系统中的设备进行有效管理。

- 安全保密体系:提供技术解决方案和管理制度,确保信息保密性。

- 网络边界防护体系:建立完善的防护体系,防止外部攻击。

知识点 6:数据安全与保密

- 概念:数据安全与保密是信息系统安全的核心内容,确保信息传输的机密性和完整性。

- 解释:包括数据加密技术、认证技术和密钥管理体制。

- 细节分项:

- 数据加密技术:包括对称加密算法和非对称加密算法。

- 认证技术:包括数字签名和杂凑算法。

- 密钥管理体制:涉及密钥的产生、存储、备份/恢复、装入、分配等。

知识点 7:病毒防治与防御

- 概念:病毒防治与防御是保护信息系统免受计算机病毒和黑客攻击的技术和措施。

- 解释:包括病毒防护技术、入侵检测技术、入侵防护技术和网络攻击预防。

- 细节分项:

- 病毒防护技术:包括特征码技术、校验和技术、启发式扫描技术等。

- 入侵检测技术:包括基于网络的IDS和基于主机的IDS。

- 入侵防护技术:如入侵防护系统(IPS),提供主动的入侵防范和阻止。

- 网络攻击预防:包括对常见网络攻击手段的理解和预防措施。

知识点 8:系统访问控制技术

- 概念:访问控制技术是保护系统资源不被非法使用和访问的主要核心策略。

- 解释:包括自主访问控制、强制访问控制、基于角色的访问控制等。

- 细节分项:

- 自主访问控制(DAC):基于主体身份和组别对访问进行限定。

- 强制访问控制(MAC):基于安全属性之间的关系来控制访问。

- 基于角色的访问控制(RBAC):引入角色概念,用户与角色、角色与权限相联系。

知识点 9:容灾与业务持续

- 概念:容灾与业务持续是指在信息系统遭受灾难性事件时,能够迅速恢复数据和环境,保证业务连续性的能力。

- 解释:包括灾难恢复技术、灾难恢复规划和业务持续性规划。

- 细节分项:

- 灾难恢复技术:涉及恢复点目标(RPO)和恢复时间目标(RTO)。

- 灾难恢复规划:包括灾难恢复需求的确定、策略的制定和实现。

- 业务持续性规划(BCP):包括项目启动、风险评估、业务影响分析等阶段。

知识点 10:安全管理措施

- 概念:安全管理措施是保护信息资产安全、防范各种威胁的综合策略和行动。

- 解释:包括密码管理、网络管理、设备管理和人员管理。

- 细节分项:

- 密码管理:保护信息系统中的敏感信息。

- 网络管理:涉及配置管理、性能管理、安全管理等方面。

- 设备管理:包括设备的选型、检测、安装、维护等。

- 人员管理:提高相关人员的技术水平、道德品质和安全意识。

写在最后

以上均为粗看教程的总结,目的不是为了百分之百准确,而是为了过手过脑,有所印象。

但是如有发现谬误,感谢各位随时指出。

– 欢迎点赞、关注、转发、收藏【我码玄黄】,各大平台同名。